Seguridad de Identidad Simple, Ágil y Segura

La primera plataforma de Seguridad de Identidad diseñada para Latinoamérica y accesible para cualquier tipo de empresa.

Empresas confían en nosotros para proteger su identidad digital

0%

De las brechas involucran

credenciales comprometidas.

0%

De los proyectos IAM fallan por

su complejidad de integración.

La complejidad de gestionar identidades y accesosy la detección de amenazas

- Las organizaciones enfrentan un entorno cada vez más regulado y digitalizado.

- Múltiples aplicaciones, usuarios y roles incrementan los riesgos de accesos indebidos, cuentas huérfanas y privilegios excesivos.

- La implementación de soluciones IAM tradicionales suele ser costosa, lenta y compleja.

Identity Rules IAM On Demand

Identity Rules ofrece una solución integral y bajo demanda para gestionar identidades, accesos y privilegios sin la complejidad de los proyectos tradicionales. Implementa en días, no en meses, con una arquitectura multi-tenant, escalable y lista para la nube, accesible para cualquier tipo de empresa.

Características clave:

🔐 Gestión de identidades y accesos centralizada

⚙️ Integración nativa con Active Directory, Entra ID, Google Workspace, Oracle, Linux y más

🧠 Analítica impulsada por IA para detección de riesgos en cuentas y accesos

📊 Reportes automáticos e impulsados por IA para normas y estándares

☁️ Modelo SaaS 100 % administrado y seguro

🏢 Soporte de despliegue On Premise

¿Qué nos hace diferentes?

IA

Investigación y análisis impulsados por IA.

Sin código

Despliegue rápido con conocimientos técnicos mínimos.

Velocidad

Implementación 10 veces más rápida que la de los competidores.

Escalabilidad

Opciones de despliegue SaaS y on-premise.

Rentabilidad

Menores costos iniciales y operativos.

Información única

Inteligencia de identidad para la detección de incidentes en tiempo real.

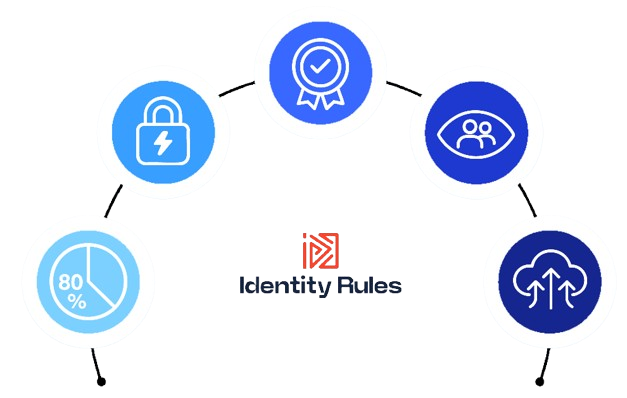

Resultados medibles desde el primer mes

BENEFICIOS DESTACADOS:

Cumplimiento de ISO 27K, PCI, SOX

Control y visibilidad total sobre identidades y privilegios.

Escalabilidad sin infraestructura adicional.

80% de valor funcional con sólo

20% de esfuerzo de implementación

Reducción inmediata de riesgos

de acceso indebido.

Resultados medibles desde el primer mes

BENEFICIOS DESTACADOS:

Cumplimiento de ISO 27K, PCI, SOX

Control y visibilidad total sobre identidades y privilegios.

Escalabilidad sin infraestructura adicional.

80% de valor funcional con sólo

20% de esfuerzo de implementación

Reducción inmediata de riesgos de acceso indebido.

Casos de uso

Visibilidad inicial de cuentas y accesos

- Primer paso tangible hacia un modelo IAM maduro.

- Reducción inmediata del riesgo por cuentas sin control.

- Diagnóstico rápido de accesos, privilegios y riesgos.

- Base sólida para auditorías, certificaciones y proyectos de gobierno de identidades.

Cumplimiento regulatorio

- Cumplimiento continuo con ISO 27001, 27017, NIST y LFPDPPP.

- Evidencias y trazabilidad completas para auditorías.

- Reducción del esfuerzo operativo y errores humanos.

- Mayor confianza ante clientes, auditores y reguladores.

Gestión de cuentas privilegiadas

- Reducción del riesgo de abuso de privilegios.

- Control proactivo de accesos críticos.

- Ahorro de tiempo en auditorías y revisiones.

- Mayor confianza en los procesos de gobernanza de identidades

Agilización de la respuesta a incidentes

- Reducción significativa del MTTR en incidentes de acceso.

- Mejora del control y trazabilidad ante auditorías.

- Mayor coordinación entre SOC, TI y cumplimiento.

- Prevención proactiva mediante detección temprana de accesos anómalos

Testimonios

Con Identity Rules obtuvimos una visibilidad completa de accesos en menos de una semana.

CISO, Empresa Financiera Regional

Antes tardábamos meses en implementar IAM; con Identity Rules fue cuestión de días.